Практическое руководство по созданию центра сертификации. Введение. Предполагаемой аудиторией статьи являются работники служб. Вопросы установки программного обеспечения не затрагиваются. Предполагается, что клиенты однообразны и их количество. Большинство известных вендоров предлагают. В симметричных. для шифрования и дешифрования сообщения используется один и тот же ключ. В. ассиметричных разные.

Тот которым расшифровывают сообщения называется закрытым. Поэтому раздел криптографии. С помощью открытых и закрытых ключей можно подписывать документы. Для. этого рядом с ключем сохраняют данные о владельце ключа и полученный файлы.

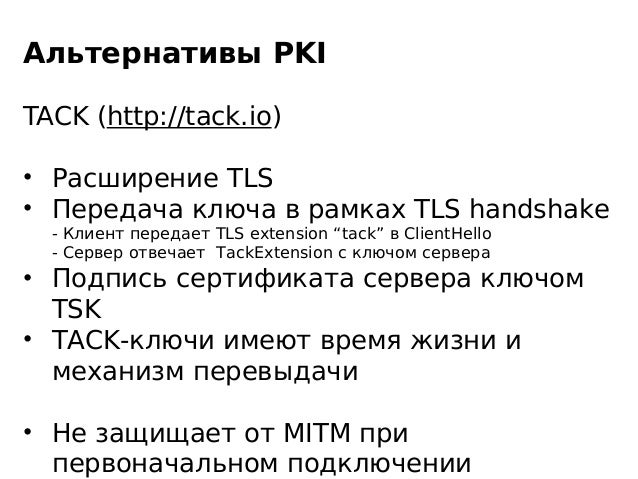

Вся система взаимотношений между владельцами. Их подписи. общеизвестны, и они подписывают сертификаты других членов, подтверждая тем. Для того что бы система не была скомпрометирована, пользователи. Приведем более. строгую терминологию. Инфраструктура открытого ключа (PKI) является системой цифровых. ЦС), которая производит проверку и. Включают CN (Common Name), OU (Organization Unit), O.

1.4.3 Как мне заставить OpenSSL признавать сертификат? 1.9.4 Как создать ключ, основанный на эллиптических кривых (elliptic. С помощью подкоманды rsa можно создать открытую версию для закрытого ключа RSA. Инфраструктура Открытых Ключей (Public Key Infrastructure, PKI) является технологией. Инфраструктура открытых ключей (PKI) Антон Карпов для. Домашнее задание: OpenSSL http://www.madboa.com/geek/openssl/ .

PKI (Public Key Infrastructure, инфраструктура открытых ключей) — это. Реализация инфраструктуры открытых ключей на OpenSSL. Это ваш закрытый ключ RSA/DSA, а ~/.ssh/id. Можно отметить, что структура ASN.1 довольно простая: последовательность 9 целых чисел. OpenSSL поддерживает формат закрытых ключей PKCS#8. KEY), а открытых заголовков Proc-Type и DEK-Info больше нет.

Organization), L (Locality), ST (State or province), C (Country name). Функция проверки подписи. Открытый ключ пользователя доступен всем, так что любой может. Обновления Податкова Звітність. Что бы. проверить подпись, нужно расшифровать с помощью открытого ключа значение подписи. Таким образом цифровая. Он. может храниться в файле. В теории клиенты должны сами.

На практике большинство клиентов не. Центр осуществляет данную. Центр может отзывать сертификат, выданный клиенту, помещая его в черный.

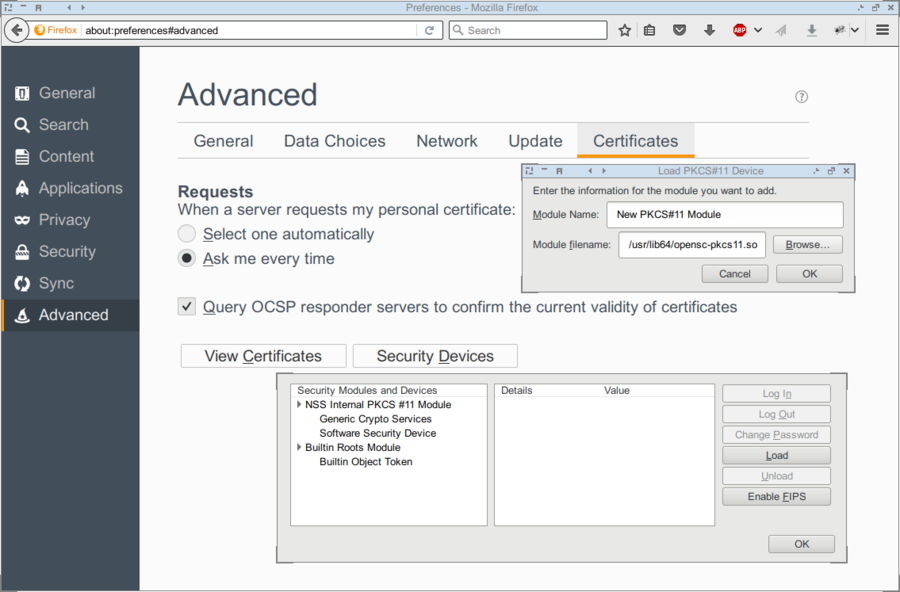

С помощью корневого. Сертификаты и ключи могут. В нашем случае это будут. PEM и PKCS1. 2. Синтаксис вызова его функций. Наиболее часто встречаемые параметры. Основные команды.

Работа с ключамиx. Работа с файлами сертификатов в формате PEMpkcs. Работа с файлами сертификатов в формате. Работа со списком отозванных. Примеры использования.

Отобразить информацию о закрытом ключе. Enter pass phrase for ca. RSA key. Private- Key: (4. Отобразить информацию о сертификате в формате. Version: 3 (0x. 2).

Serial Number. b. Signature Algorithm: sha. With. RSAEncryption. Issuer: C=UA, ST=UA, L=Kiev, O=GPAHARENKO- UA, OU=ROOTCA, CN=ca.

Address=gpaharenko@gpaharenko. Validity. Not Before: Oct 3. GMT. Not After : Oct 2. GMT. Subject: C=UA, ST=UA, L=Kiev, O=GPAHARENKO- UA, OU=ROOTCA, CN=ca. Address=gpaharenko@gpaharenko.

Subject Public Key Info. Public Key Algorithm: rsa. Encryption. RSA Public Key: (4. Modulus (4. 09. 6 bit). Детальную информацию Вы можете получить из документации. Open. SSL. На выходе. Certificate. Policy и Certificate Practic.

В Certificate. Statement описываются типы сертификатов, необходимые. Предусмотрите также действия в случае компрометации центра. Желательно. систематизировать именование полей сертификатов, к примеру, в качестве.

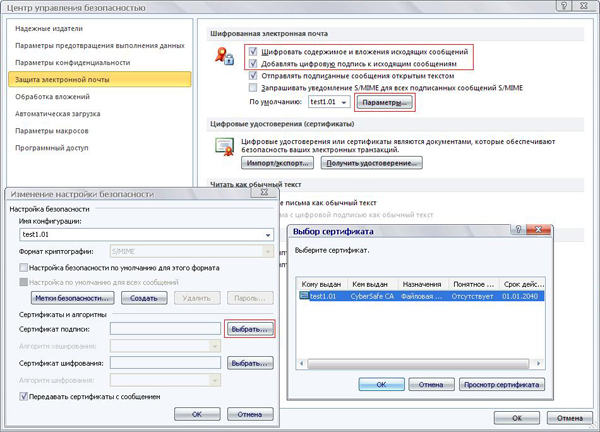

OU можно использовать общепринятое название отдела. Серверный предназначен для. Клиентский используется для аутентификации. Рекомендую выработать общие. X5. 09 и параметров SSL на серверах.

В документе можно описать разрешенные. SSL, глубину верификации. Использование. материальных носителей при передаче сертификатов создает избыточную нагрузку.

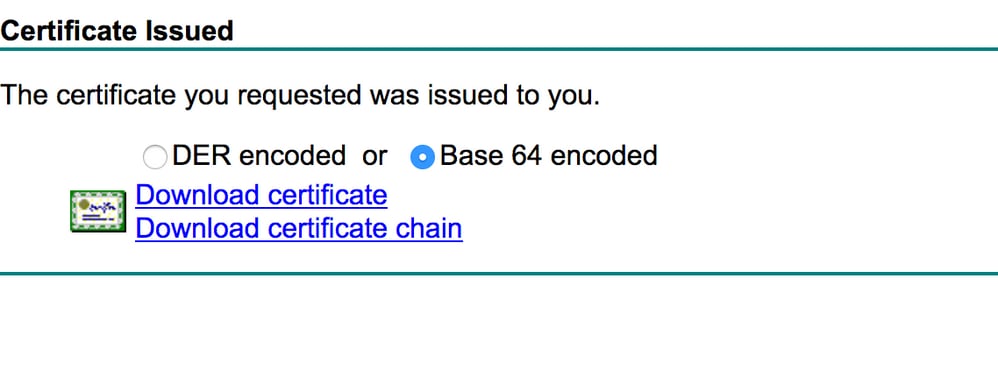

Как вариант можно использовать разные каналы. Большинство пользователей клиентских. При экспорте клиентам нужен файл. PEM. Необходимо. следить за временем на машине центра сертификации, т. Передачу сертификатов можно.

В этом же файле устанавливается длина ключа сертификата. Создаются файлы ca. Создается пустая папка. В ней. файл openssl. SERVERS/sales/openssl.

По умолчанию в pkcs. DES3. Создадим серверный сертификат. SERVERS/sales/. Generating RSA private key, 1. RSA key. CA signing: SERVERS/sales//server.

SERVERS/sales//server. Using configuration from ca. Enter pass phrase for ./ca. Check that the request matches the signature.

The Subject's Distinguished Name is as follows. Name : PRINTABLE: 'UA'. Or. Province. Name : PRINTABLE: 'UA'. Name : PRINTABLE: 'Kiev'. Name : PRINTABLE: 'GPAHARENKO- UA'.

Unit. Name: PRINTABLE: 'SALES'. Name : PRINTABLE: 'sales. Address : IA5. STRING: 'gpaharenko@gpaharenko. Certificate is to be certified until Oct 2. GMT (1. 82. 5 days).

Write out database with 1 new entries. Data Base Updated.

CA verifying: SERVERS/sales//server. CA cert. SERVERS/sales//server. OK. Серверный сертификат server. SERVERS/sales/server.

Главное не забыть указать пароль, которым будет зашифрован сертификат. Выполняется он с помощью скрипта revoke. SERVERS/sales/blocked/. Generating a 5. 12 bit RSA private key. SERVERS/sales/blocked//client. CA signing: SERVERS/sales/blocked//client.

SERVERS/sales/blocked//client. Using configuration from ca. Enter pass phrase for ./ca. Check that the request matches the signature. The Subject's Distinguished Name is as follows.

Name : PRINTABLE: 'UA'. Or. Province. Name : PRINTABLE: 'UA'. Name : PRINTABLE: 'Kiev'. Name : PRINTABLE: 'GPAHARENKO- UA'. Unit. Name: PRINTABLE: 'SALES'. Name : PRINTABLE: 'blocked'.

Address : IA5. STRING: 'gpaharenko@gpaharenko. Certificate is to be certified until Oct 3. GMT (3. 65 days). Write out database with 1 new entries.

Data Base Updated. CA verifying: SERVERS/sales/blocked//client.

CA cert. SERVERS/sales/blocked//client. OK. #./revoke. sh SERVERS/sales/blocked/client. Using configuration from carevoke. Enter pass phrase for ./ca. Revoking Certificate 0. Пересоздание корневого сертификата может повлечь за собой. Желательно как. можно полнее отразить процессы жизненного цикла сертификатов в формальных.

Незатронутой осталась тема продления корневого сертификата, т. Следует внимательно отнестись к физической охране сервера. Введение в Инфраструктуру открытого ключа (PKI, Public Key Infrastructure) и Службы сертификации (Certificate Services) Windows Server 2.

Инфраструктура открытого ключа. Сайт Microsoft Tech. Net. Red Hat Certificate System.

Administrator's Guide. Электронная цифровая подпись. Материал из Википедии.